Что такое VPN?

Как-то так получилось, что даже в учебниках не дают расширенного и глубокого определения того, что это такое, VPN. Мол, и так ведь все понятно: аббревиатура VPN расшифровывается как Virtual Private Network, то есть виртуальная частная сеть. И зачем еще что-то обсуждать? Что такое «сеть» — понятно: на примитивном уровне это объединение двух и более узлов каким-либо видом связи для того, чтобы они могли обмениваться информацией. Естественно, наиболее удобным способом и с поддержкой всех необходимых сервисов.

Что такое «частная», тоже вроде бы очевидно — не публичная, поэтому и частная. То есть такая, в которой находится не абы кто, а только дозволенные узлы. Если копнуть чуть глубже, то именно эта составляющая VPN и является самой главной, так как она определяет ряд требований к этой самой «частности».

Зачем нужно шифрование? http://t.co/q6kPP2V7nv

— Kaspersky Lab (@Kaspersky_ru) May 23, 2013

Во-первых, надо как-то маркировать участников этой сети и ту информацию, которой они обмениваются, чтобы она не смешивалась с чужой. Во-вторых, определенно полезно эту информацию защитить от посторонних глаз. Ну хотя бы зашифровать, что снова накладывает следующий круг ограничений, связанных со стойкостью этого шифрования.

В-третьих, надо сохранять целостность такого способа передачи информации — не пускать посторонних в частную сеть, проверять источник передаваемых сообщений и следить за тем, чтобы информация нигде не просачивалась в «голом виде». В общем, все как на приватных вечеринках у сильных мира сего: шумят на всю округу, а кто и что там делает — не ясно. И суровая охрана на входе и выходе устраивает не только фейс-, но и прочих мест контроль.

Собрали вместе самые интересные карты интернета: спутники, подводные кабели и все такое https://t.co/nt1a2KrNyy pic.twitter.com/3UWpYLLivT

— Kaspersky Lab (@Kaspersky_ru) November 3, 2015

С понятием «виртуальная» все чуть попроще. Это всего лишь значит, что такая сеть абстрагирована от физической составляющей — ей не важно, по каким и скольким каналам связи она проложена, так как для участников этой сети она работает прозрачно. Или же, с другой стороны, физическая сеть чаще всего просто не принадлежит пользователю виртуальной.

Например, в серьезных организациях сотрудников при подсоединении рабочего ноутбука к любым проводным или беспроводным сетям, находящимся за пределами стен этой самой организации, обязуют сразу же задействовать VPN-подключение до офисной сети. При этом не важно, через какие именно дебри будет установлено это соединение, но можно не сомневаться, что пойдет оно по публичным, чужим сетям связи. Такое соединение принято называть туннелем, впоследствии этот термин нам встретится еще не раз.

Мы раскрываем все секреты безопасного пользования открытыми Wi-Fi-сетями https://t.co/yPoP8nyTzq pic.twitter.com/2VRpZCvqHV

— Kaspersky Lab (@Kaspersky_ru) January 21, 2016

Для чего нужен VPN?

Приведенный выше пример подключения удаленного пользователя к корпоративной сети — один из наиболее типичных сценариев использования VPN. Пользователь ощущает себя как дома — вернее, дома, на отдыхе или в командировке он способен ощутить себя как на работе и может без проблем пользоваться корпоративными сервисами.

Заодно и злоумышленник не сможет просто так пронюхать, чем конкретно занят этот пользователь, какие данные он передает и получает. Более того, в компаниях, озабоченных собственной безопасностью, на всех используемых работниками устройствах принудительно включается обязательное использование VPN-подключений где бы то ни было. Даже использование Интернета в таком случае идет сквозь корпоративную сеть и под строгим надзором службы безопасности!

Второй по распространенности вариант использования схож с первым, только подключаются к корпоративной сети не отдельные пользователи, а целые офисы или здания. Цель та же — надежно и безопасно объединить географически удаленные элементы одной организации в единую сеть.

Это могут быть как крупные представительства корпораций в разных странах, так и раскиданные по городу мясные ларьки ООО «Рога и копыта». Или даже просто камеры, сигнализации и прочие охранные системы. При такой простоте создания VPN — благо кабель каждый раз протягивать не нужно — виртуальные частные сети могут создавать и внутри компаний для объединения и изоляции тех или иных отделов или систем.

Не менее часто организовываются VPN-сети и между серверами или целыми вычислительными кластерами для поддержания их доступности и дублирования данных. Частота их использования напрямую связана с ростом популярности облачных технологий. Причем все вышеперечисленное — это не какие-то временные решения: такие подключения могут поддерживаться (и поддерживаются) годами.

Впрочем, сейчас наметился переход к следующему уровню абстракции — SDN (Software Defined Networks, программно-определяемые сети), которые преподнесут еще немало сюрпризов, в равной степени приятных и не очень. Однако это отдельная и весьма обширная тема, касаться которой мы сейчас не будем.

Центр прикладных исследований компьютерных сетей выпустил первый российский SDN-контроллерhttp://t.co/kNyW7FWqqB pic.twitter.com/Ebgy7lf1AE

— Фонд Сколково (@sk_ru) November 6, 2014

У России свой, особый путь применения VPN на практике. Когда-то крупные ISP строили свои сети на основе простых неуправляемых коммутаторов — очевидно, в целях экономии. Для разделения трафика клиентов стали использовать различные варианты VPN-подключений к серверу провайдера, через который и выдавали доступ в Интернет.

Удивительно, но такой метод используется до сих пор, а производители домашних роутеров для российского региона все еще вынуждены добавлять поддержку таких подключений в прошивку своих устройств. Так что в каком-то смысле Россия была лидером по числу одновременных VPN-подключений среди пользователей Сети.

VPN в каждый дом. http://t.co/1V792VCbsA pic.twitter.com/rq6CzDjEXJ

— Хабрахабр (@habrahabr) December 2, 2014

Контрпример таких постоянных VPN-соединений — это сессионные подключения. Они нередко используются при предоставлении клиентского доступа к различным сервисам, которые, как правило, связаны с обработкой очень чувствительной информации в области финансов, здравоохранения, юриспруденции.

Впрочем, для обычного пользователя гораздо важнее другой вариант практического использования VPN. В наших советах по безопасности Android и iOS настоятельно рекомендуется применять защищенное VPN-соединение до надежного узла (будь то домашний роутер или специальный VPN-провайдер) при подключении к любым публичным сетям, чтобы защитить свой трафик от возможного вмешательства злоумышленников!

Наконец, последний вариант применения VPN в частном порядке — это обход разнообразных сетевых ограничений. Например, для получения доступа к ресурсам, которые заблокированы или не предоставляют свои услуги на определенной территории. Согласно отчету GlobalWebIndex, только в 2014 году для доступа к социальным сетям VPN использовали около 166 млн человек.

1. Доступ к любым сайтам из любой точки мира

Самый очевидный плюс VPN — используя туннельное обезличенное подключение, можно обходить самые разнообразные блокировки.

Использование прямого обезличенного туннеля до сервера в произвольной стране позволяет просматривать заблокированные в текущей стране проживания или конкретном местонахождении ресурсы.

Блокируют YouTube на рабочем Wi-Fi? А вдруг отключат Telegram? Кстати, как, по вашему, китайцы серфят европейские сайты и пользуются социальными сетями, обходя «Великий Китайский файервол»?

Примеров с каждым днем становится все больше: на отдыхе в мусульманской стране запросто можно оказаться без привычных «западных» сетевых развлечений.

Но VPN легко восстановит справедливость, проведя трафик мимо запретов.

2. Обход региональных блокировок облачных и стриминговых сервисов

Просмотр закрытых ресурсов — не единственное популярное применение VPN. Множество провайдеров контента предлагают свои услуги только в определенных странах. В ряде случаев те же компании предлагают отличающиеся по стоимости и содержимому подписки.

Туннелирование трафика здесь как нельзя кстати. Почти бесплатный Xbox Game Pass с xCloud, Nvidia NOW без очередей, огромный каталог американского Netflix — список можно продолжать бесконечно.

Почти все они допускают требуют подмену местоположения VPN только в момент подключения, поэтому скорость доступа почти не страдает.

3. Возможность использования технологий «не для пользователей»

В комментариях к одному из прошлых материалов читатели упоминали о возможных блокировках провайдерами портов, необходимых для технических нужд — например, для развертывания собственного почтового сервера.

Как оказалось, закрытый для «простых смертных» интерфейс довольно распространен. Но VPN “упаковывает” весь поток, если выбрать подходящую технологию и точку выхода (в том числе учитывая требования к серверным в стране расположения), в том числе идущий по заблокированным портам.

Важна только поддержка со стороны сервера на выходе (а подобных ограничений нет практически у всех платных ресурсов), и провайдер не сможет это запретить.

В таком случае, если виртуальный сервер не будет блокировать подобный трафик, пользователь получит доступ к любым возможным услугам. Хоть IP-телефонию поднимай, хоть дистанционно управляемый DoS-источник.

4. Доступ к файлообменным сетям

Аналогичным способом ряд провайдеров блокирует файлообменные сети. Клиенты для них все чаще оказываются неработоспособны, будь то Soulseek или Strong DC.

Для этого некоторые поставщики услуг интернета в России закрывают порты соединений. Другие пытаются определять состав пакетов, блокируя исходящие множественные подключения и любые обращения, похожие на пиринговый обмен.

Снова выручает VPN, допуская работу не только с torrent-закачками, но и с более древними способами обмена файлами с помощью p2p-клиентов, таких как Soulseek.

Иногда работа туннелирования с файлообменными сетями требует дополнительной настройке. Но, поверьте искателю редкого контента — одни залежи музыки и фильмов “расшаренных” личных коллекций того стоят.

5. Защищенное использование платежных систем и банкинга

Примитивные схемы мошенников используют прямой обзвон и «живое общение» с человеком для получения адресов, паролей, явок, текстовых кодов из смс и приложений.

Новые методы, связанные с использованием троянов и социальной инженерии позволяют определять наличие средств на счетах, транзакции и другую системную информацию без передачи самим пользователем: современные трояны умеют отслеживать и перехватывать трафик и смс, связанные с оплатой в интернет-магазинах.

Но даже наиболее хитрые способы обмана рушатся, если смартфон/компьютер использует туннелированное зашифрованное подключение: трояны не могут выйти из “туннеля”, поэтому перенаправление трафика с данными злоумышленникам просто перестает работать.

Тоже самое происходит при попытке мошенников установить соединение для удаленного управления смартфоном или компьютером.

6. Блокировка фишинговых атак

Не будем вдаваться в технические подробности конкретных методов реализации VPN — это долго и скучно. Если понадобится, желающие быстро найдут нужные для своих задач комбинации, например, здесь.

Главное, что за счет туннелирования злоумышленникам всегда сложно реализовать направленную фишинговую атаку: дополнительное шифрование подобных ресурсов делает затруднительным любое отслеживание трафика.

Таким образом, мошенники не смогут связать информацию о покупках или оплате других услуг с конкретным устройством, на котором это производилось. И не смогут провести направленную атаку, “горячий звонок” – у них просто не будет начальных данных, так часто используемых в подобных преступлениях. А «лупить по площади» для них слишком затратно.

Реже всего подвергаются фишингу именно скрытые VPN устройства и ресурсы. Это слишком трудно, долго, результат не предсказуем — кому нужны ваши пароли, если они перемешаны с данными других приложений и пару раз зашифрованы?

7. Подмена личного местоположения

При использовании VPN с выходом через иностранные сервера с отключенной геолокацией и A-GPS устройство будет определять местоположение ближайшего к серверу узла или его самого.

Конечно, такси с таким подходом к дому не вызовешь. Сделать заказ в иностранном магазине или сохранить определенную конфиденциальность в чате — пожалуйста.

Кстати о магазинах: даже использование сервисов по пересылке, таких как «Почтой» или «Бандеролька», не исключает необходимость подмены геоданных, которые отслеживают все крупные ритейлеры.

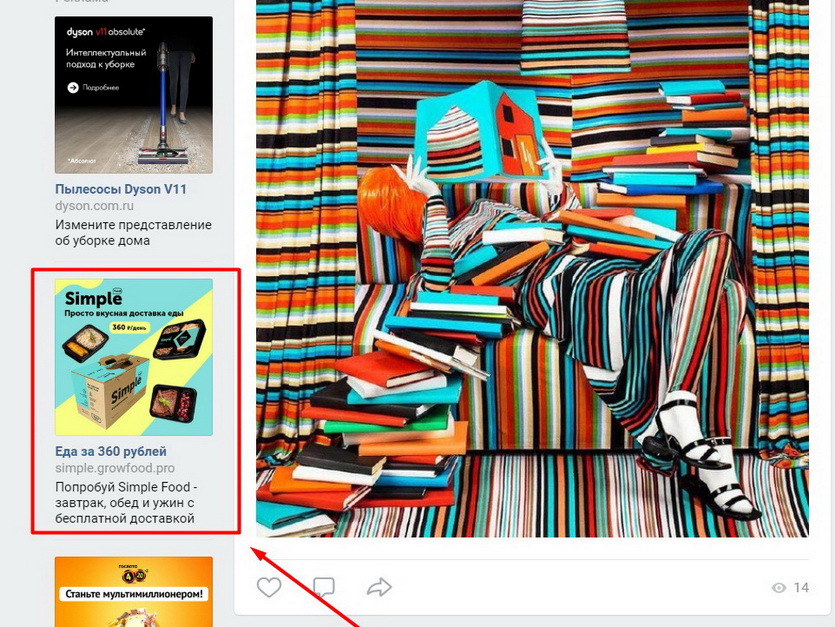

8. Минимизация рекламы и таргетов

Наверняка каждый замечал, что среди рекламы на сайтах, в мессенджерах и приложениях очень много предложений от локальных магазинов или поставщиков услуг.

Чаще всего именно так настраивается таргетирование по региону — специальная функция показа рекламы, определяющая по косвенным данным, кому и что показывать во время использования ресурсов с доступом к сети.

Использование VPN не отключит рекламу, но точно сделает её менее навязчивой, исключая раздражающие баннеры от ближайших точек общепита, школ с назойливым предложением выучить язык только что загугленного куска кода и прочих “соседей”.

9. Скрытие определенных устройств от внешних глаз

Некоторые методы организации туннельного соединения позволяют «объединять» трафик: использующие их сервисы позволяют подключаться к одному серверу-«туннелю» сразу с нескольких устройств.

Для внешнего наблюдателя если такие соединения и видны, то выступают в роли единственного потребителя.

Метод позволяет избегать направленных фишинговых атак, подменять на удобное собственное местоположение, обходить некоторые блокировки (например, не оповещать банк о неожиданном отъезде) или без ограничений использовать стриминговые ресурсы, учитывающие количество подключенных устройств.

10. Защита от слежки глобальных корпораций

Apple и Google не скрывают, что собирают множество данных со всех устройств. Даже если отказаться или заблокировать его системными средствами, часть информации все равно будет передаваться.

Местоположение, аппаратные настройки, программные логи, характерные наборы действий пользователя рано или поздно оказывается на серверах крупнейших брендов.

Официально это происходит в обезличенном режиме. Но и в этом случае агрессивный сбор аналитики вызывает подозрение у многих.

Комбинация VPN, шифрования и файрволла позволяет практически полностью закрыть доступ поставщиков услуг к пользовательским действиям. При правильной настройке даже Google не сможет узнать ничего со смартфона – правда, ряд сервисов и таргетирование будет хромать.

11. Сохранность передаваемых данных

Основная масса VPN-сервисов умеет и активно практикует сложные методы шифрования данных в поточном режиме, на лету. Организовать подобное самостоятельно можно, но справится не каждый пользователь.

Для особых параноиков стоит выбирать ещё более продвинутые ресурсы туннельного доступа, умеющие подменять или маскировать DNS-сервера, «смешивающие» трафик разных пользователей или использующих распределенный доступ к внешним ресурсам.

Среди них стоит выделить дешевый и надежный AzireVPN, расположенный в оффшорной зоне BolehVPN, технически продвинутый LiquidVPN или поддерживающий TOR-соединения SequreVPN.

После такого пароли, явки и данные не получит никто, кроме владельца и ресурса, к которому они обращены (с которого скачиваются).

12. Использование защищенной IP-телефонии

Среди более тривиальных методов использования VPN стоит упомянуть звонки с использованием интернета: с его помощью можно развернуть сервер для звонков на мобильные и стационарные телефоны даже в другой стране, даже с использованием коротких или служебных номеров.

При этом сам сервер и его операторы физически может находиться где угодно, если то позволяет абонентский договор. Почему бы не развернуть российский колл-центр где-нибудь в Казахстане, чтобы зарплату платить пониже?

Кроме того, с помощью VPN можно шифровать голосовые IP-звонки с помощью самых современных стандартов, вплоть до AES-256, и упаковывать их в защищенный “туннель”, недоступный для любых внешних наблюдателей. То, что надо для настоящий параноиков.

Любая информация о местоположении абонентов и предметах их разговора будут находиться в юрисдикции страны, в которой расположен сервер “выхода”, поэтому использование BolehVPN или SequreVPN гарантированно защитит даже очень важные деловые переговоры.

13. Реализация прямого доступа к ПК из любой точки мира

В общем случае любой ресурс в удаленном доступе использует так называемый статический (“белый”) IP или другой постоянный адрес, использующий http/https или ftp-подключение.

Иначе для связи потребуется «прослойка» в виде приложения, создающего прямое подключение (такие используют умные дома) либо страницу использованием специализированного протокола (так реализован Transmission — приложение для домашних серверов).

VPN позволяет реализовать прямое подключение без дополнительных средств в рамках одного подключения: все устройства, подключенные к определенной учетной записи одного сервера при желании пользователя могут использовать прямые адреса и перенаправлять данные между собой.

Эта возможность позволяет реализовывать защищенные от взлома умные дома и домашние серверы, а так же напрямую подключаться к использующим один VPN-аккаунт с помощью Radmin или аналогичных приложений по локальному адресу.

14. Запуск собственных сетевых ресурсов

Создав единый пул подключенные к одной учетной записи внешнего VPN-ресурса или собственного VPN-сервера, можно организовать и домашний сервер, доступный из любой точки мира.

Конечно, только при использовании соответствующих учетных данных. Причем, в отличие от разнообразных готовых домашних серверов от WD или Synology, собственный VPN может включать доступ и диски по запросу пользователя.

Соответственно, большую часть времени он будет «спать», экономя энергию, деньги и ресурс. Заодно защищая себя таким образом от DDoS-атак и других случайных массированных атак извне.

15. Полный контроль сетевого трафика

Стоит упомянуть и ещё одну, не самую очевидную функцию VPN-серверов: все они имеют достаточно обширные настройки, заменяющие или по крайней мере, дополняющие файрволлы.

В том случае, если сервер разворачивается самостоятельно на удаленном ресурсе, можно использовать и то, и другое для всего трафика (и, с учетом пунктов выше, всех устройств).

Один раз настроил — и голова не болит ни за рекламу, ни за детские профили с ограничением контента.

Практически все платные VPN-ресурсы предлагают собственные DNS-сервера и ряд других настроек маршрутизации, с помощью которых можно полностью исключить доступ к сети любым, даже самым умным, приложениям.

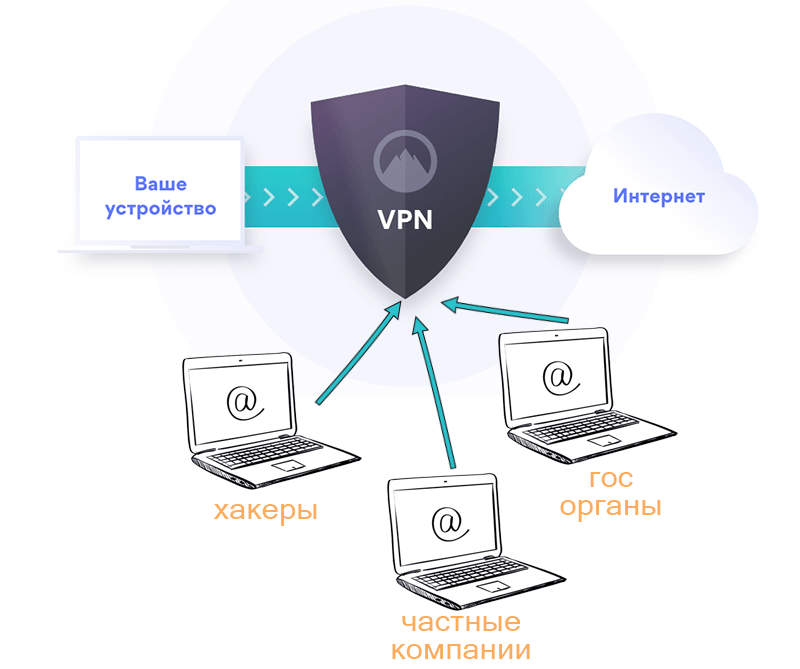

Как работает VPN

Технически, за счёт VPN вы соединяетесь с сайтами не со своего местоположения, а с чужого, случайного. Объясню, как это работает.

У каждого устройства в интернете есть свой адрес. Так называемый IP-адрес. Он показывает откуда Вы соединяетесь. К примеру, на сервисе 2ip.ru, Вы легко можете определить Ваш IP-адрес. И, убедиться, что сайты определяют и IP-адрес каждого посетителя и географическое местоположение по нему.

VPN защищает нас от лишнего внимания

Итак, когда Вы без VPN соединяетесь с сайтами, они всё про Вас сразу узнают и запоминают. Автоматически.

Когда Вы используете VPN, Ваше устройство не сразу соединяется с сайтами. Вначале оно по шифрованному каналу связи соединяется с частной виртуальной сетью. А уже эта сеть соединяется с нужным Вам сайтом и передаёт информацию Вам.

Таким образом, сайты видят информацию не о Вас, а о каком-то случайном IP-адресе из частой виртуальной сети. А Вы видите сайты как обычно. Разве что, загружаться сайты будут на какие-то доли секунд дольше.

Это чем-то похоже на сцену опознания. Наверняка же видели в фильмах такое. Сидят трое подозреваемых в светлой комнате. Свидетель из другой комнаты их прекрасно видит через стекло. А они видят только зеркало. Вот примерно так и с ВПН. Вы видите сайты. А они Вас — нет.

И ещё пару слов о том, почему VPN позволяет обходить блокировки. Дело в том, что сайты чаще всего блокируются только для каких-то регионов. Грубо говоря, люди с украинскими IP не могут соединяться с сайтом Вконтакте. При использовании ВПН , вы обращаетесь не к Вконтакте, а к виртуальной сети. А она-то не заблокирована. Вот и получается что вместо запрещённой связки:

украинский IP —> Вконтакте

мы получаем разрешённую:

украинский IP —> подставной IP (например в Бельгии) —> Вконтакте.

То есть, спокойненько обходим блокировку, не опасаясь быть отслеженными.

Виды ВПН соединений

ВПН бывает разный. Кратко рассмотрим технические особенности этой технологии. И, сразу отмечу, что сейчас в большинстве случаев используется три вида VPN соединения.

- L2TP (или Layer 2 Tunneling Protocol) — один из старейших видов VPN соединения. Появился ещё в 1990-е годы. Не требователен к ресурсам компьютера, то есть, работает с минимальными, не ощутимыми задержками. Однако, не использует шифрование. Это значит, что при очень большом желании пользователя всё таки можно отследить. Однако, для обхода блокировок сайтов, этот протокол вполне подойдёт.

- IPsec (или Internet Protocol Security) — также, разработан в 90-х годах. В то же время, этот протокол намного более безопасный и использует шифрование. Минус в том, что IPsec требует большое количество вычислительных мощностей. Проще говоря, использовать такой VPN надёжно, но дорого.

- SSL/TLS (Secure Sockets Layer и Transport Layer Security) — пожалуй, самый распространённый вид ВПН соединения. Благодаря использованию современных технологий, обеспечивается быстрый доступ к любым сайтам. Уровень защищённости средний. Однако, в рамках этого вида соединения, в ряде случаев, мы можем использовать VPN бесплатно.

На мой взгляд, для большинства пользователей оптимально подойдёт третий вариант. Такой VPN, кстати, уже встроен в некоторые популярные браузеры. Например в браузер «Opera». Как его использовать — мы тоже узнаем чуть дальше по статье.

Выбор VPN: что нужно учесть?

Раньше, несколько лет назад за VPN всегда нужно было платить. То есть, мы должны были выбрать какую-то компанию. Она настраивала нам безопасное VPN-подключение, а мы за это платили каждый месяц.

Сейчас есть целый ряд бесплатных ВПН-сервисов. В том числе — есть очень простые решения, где VPN включается и выключается одним щелчком мыши. И, все они очень разные.

Давайте посмотрим, на что стоит обратить внимание при выборе VPN.

- Удобство использования. При использовании VPN не хочется погружаться в технические дебри и постоянно настраивать какие-то IP, шлюзы и прочие штуки. Хочется нажать «вкл» и пользоваться.

ВПН должен быть удобным и быстрымСкорость работы. Если каждый сайт будет загружаться по две минуты, то пользоваться такой VPN-сетью будет просто невозможно. А такие случаи бывают. Поэтому, перед выбором конкретной сети, лучше узнать как быстро она работает.

- Безопасность. Для многих — это главный фактор. Однако, я бы его не переоценивал. Для обхода блокировок и защиты от большинства хакеров Вам достаточно будет любого, самого простого VPN-сервиса. В том числе и бесплатного. Дорогие и надёжные VPN нужны лишь для каких-то экстренных случаев. Например, если Вы опасаетесь, что за Вами следить ФБР.

- Цена. Ну, тут всё понятно. Чем выше цена — тем, как правило, более качественный сервис нам предлагают.

- Универсальность. В ряде случаев, для разных регионов нужны разные VPN-сети. Так, к примеру, если Вы поехали в отпуск в Турцию, то бесплатный ВПН в Opera Вам не поможет. При этом, заблокированные в Турции стране сайты можно открыть с помощью других VPN. И, это актуально, потому что в Турции заблокировано не мало сайтов, включая Википедию.

- Поддержка. При работе с ВПН может потребоваться какая-то настройка. Понятное дело, хотелось бы быстро получить квалифицированную помощь, если она понадобиться.

Вообще, в мире есть более двух сотен компаний, которые предлагают нам купить VPN. Многие из них предлагают хороший сервис за умеренные деньги. При этом, если VPN вам нужен только для самой базовой защиты и доступа к заблокированным сайтам, то смело используйте какой-то самый простой, бесплатный вариант. Этого будет достаточно.

Насколько безопасно использовать VPN?

Ходит множество мифов о том, что VPN не представляет никакой безопасности, что бесплатный VPN сервер может продавать данные пользователей. Чтобы применением виртуальной частной сети было действительно надежным, выбирайте надежного поставщика услуг, и для этого можно попробовать демо-версию и определить для себя, насколько вам комфортно пользоваться приложением.

VPN не запрещено в России?

В настоящий момент VPN в России не запрещено. Формально. Однако, в 2019 году вступили в силу поправки в федеральный закон «Об Информации…». В них прописаны ограничения для анонимайзеров и VPN.

Регламентом, не запрещается использование VPN. При этом, запрещается использовать ВПН для всего противозаконного. То есть, по-закону мы, например, не можем через VPN зайти на заблокированный в России сайт о продаже наркотиков.

Отслеживать это будет ФСБ. Правда, как именно — не уточняется. Функция ведь и нужна, чтобы отследить Вас было нельзя. Так или иначе, заниматься наркотиками лично я тоже не рекомендую. Это ж зло!

Важный момент. Пользователям по новому закону ничего не грозит. Вы можете пользоваться VPN и заходить куда хотите. Вся ответственность в рамках закона — на сайтах, провайдерах и на Роскомнадзоре.

Заключение

В общем, очевидно, что VPN нынче — штука полезная, нужная и постоянно набирающая популярность. Конечно, рассказали мы об этой технологии и ее возможностях в самых общих чертах — в реальной жизни есть множество нюансов, связанных с ее использованием, в том числе и законодательных, а не только технических. И уж точно наш рассказ будет неполным без описания популярных реализаций VPN и их развития. Об этом мы и поговорим в следующих двух частях нашего сериала.

- VPN

- безопасность

- интернет

- сети

- туннель

- шифрование